立即下载

没有对应的手机版,本软件为电脑版,电脑版软件不支持手机安装

Immunity Debugge是一款专门用于加速漏洞利用程序的开发,辅助漏洞挖掘以及恶意软件分析的调试器。它具备一个完整的可视化界面,同时还配备了迄今为止最为强的Python安全工具库并支持OD所有插件。软件巧妙的将动态调试功能与一个强大的静态分析引擎融合于一体,附带了一套高度可定制的纯pythont图形算法,可用于帮助我们绘制出直观的函数体控制流以及函数中的各个基本块,轻松解决问题。

1号为CPU窗口:显示了正在处理的代码的反汇编指令。

2号为寄存器窗口:显示所有通用寄存器。

3号为内存窗口:以十六进制的形式显示任何被选中的内存块。

4号为堆栈窗口:显示调用的堆栈和解码后的函数参数(任何原生的API调用)。

最底下白色的窗口是命令栏:能够像windbg一样使用命令控制调试器,或者执行PyCommands。

PyCommands命令

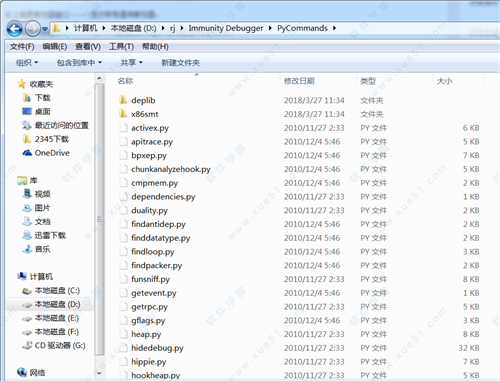

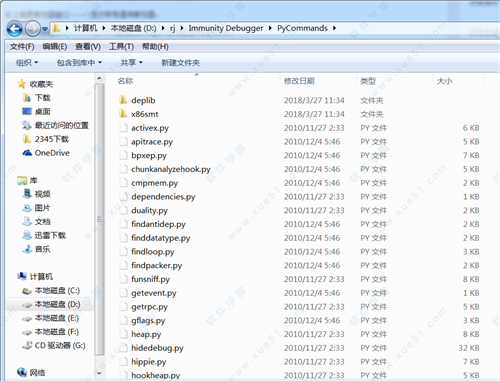

一、pycomands是我们在Immunity Debugger中执行Python代码扩展的主要途径。存放在Immunity安装目录的pyCommand文件夹里

是为了帮助用户在调试器内执行各种任务(如设立钩子函数、静态分析等)而特意编写的python脚本。

二、任何一个PyCommand命令都必须遵循一定结构规范:

1、必须定义一个main函数,并接受一个Python列表作为参数;

2、必须返回一个字符串:将被显示在调试器界面的状态栏。

三、PyCommand有两个必要条件:

一个main函数,只接受一个参数(由所有参数组成的python列表)。

另一个是在函数执行完成的时候必须返回一个字符串,最后更新在调试器主界面的状态栏。

四、执行命令之前在命令前加一个感叹号。

2.利用由50%削减开发时间

3.简单,易懂的界面

4.功能强大的自动化智能调试脚本语言

5.轻量快速调试防止复杂分析过程中的腐败

6.连接模糊器和利用开发工具

汉化教程

将汉化补丁中的两个文件复制到安装目录下即可

使用教程

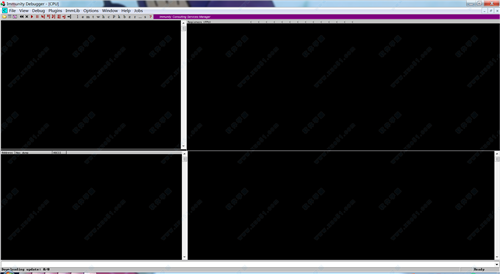

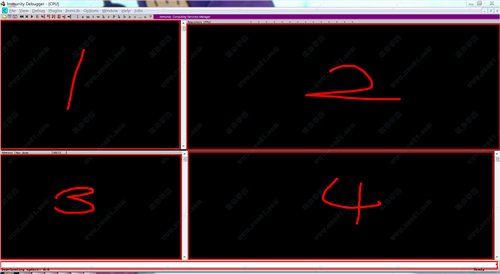

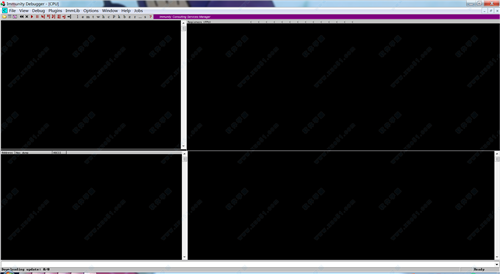

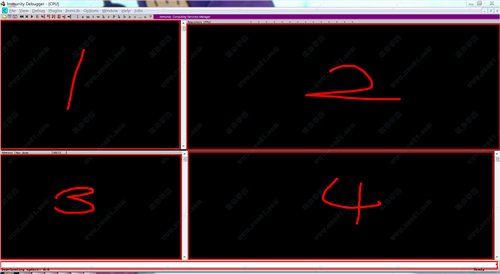

调试器界面被分成5个主要的块

1号为CPU窗口:显示了正在处理的代码的反汇编指令。

2号为寄存器窗口:显示所有通用寄存器。

3号为内存窗口:以十六进制的形式显示任何被选中的内存块。

4号为堆栈窗口:显示调用的堆栈和解码后的函数参数(任何原生的API调用)。

最底下白色的窗口是命令栏:能够像windbg一样使用命令控制调试器,或者执行PyCommands。

PyCommands命令

一、pycomands是我们在Immunity Debugger中执行Python代码扩展的主要途径。存放在Immunity安装目录的pyCommand文件夹里

是为了帮助用户在调试器内执行各种任务(如设立钩子函数、静态分析等)而特意编写的python脚本。

二、任何一个PyCommand命令都必须遵循一定结构规范:

1、必须定义一个main函数,并接受一个Python列表作为参数;

2、必须返回一个字符串:将被显示在调试器界面的状态栏。

三、PyCommand有两个必要条件:

一个main函数,只接受一个参数(由所有参数组成的python列表)。

另一个是在函数执行完成的时候必须返回一个字符串,最后更新在调试器主界面的状态栏。

四、执行命令之前在命令前加一个感叹号。

软件特色

1.一个功能专为安防行业的调试器2.利用由50%削减开发时间

3.简单,易懂的界面

4.功能强大的自动化智能调试脚本语言

5.轻量快速调试防止复杂分析过程中的腐败

6.连接模糊器和利用开发工具

展开全部内容

点击星星用来评分